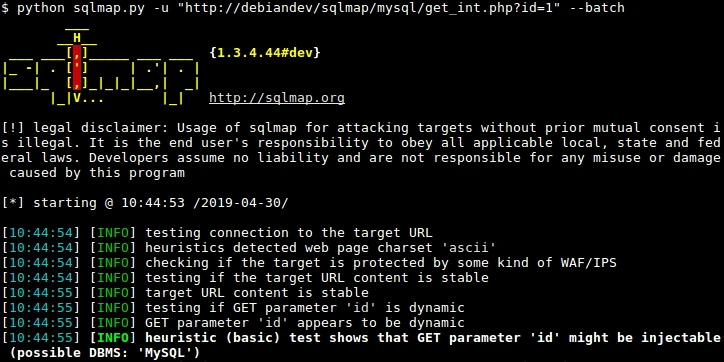

Trong thế giới kiểm thử bảo mật ứng dụng web, việc tìm kiếm và khai thác các lỗ hổng SQL injection (lỗi chèn mã SQL) là một trong những bước lâu đời và phổ biến nhất. Để đơn giản hóa quy trình này, sqlmap ra đời. Đây là một công cụ kiểm thử xâm nhập mã nguồn mở, tự động hóa việc phát hiện và khai thác các điểm yếu SQL injection, thậm chí có thể chiếm quyền điều khiển máy chủ cơ sở dữ liệu nếu được cấu hình đúng cách.

Giá trị của sqlmap nằm ở khả năng tự động hóa. Thay vì phải tự tay tạo và kiểm tra các payload (đoạn mã khai thác), công cụ này sẽ tự động xác định các điểm có thể bị tấn công, xác định loại cơ sở dữ liệu đang được sử dụng và thực hiện một loạt các kỹ thuật khai thác. Đối với những người kiểm thử phải làm việc với nhiều mục tiêu, tốc độ và tính nhất quán mà sqlmap mang lại tạo ra sự khác biệt lớn.

Cách thức hoạt động của sqlmap

sqlmap sử dụng một bộ máy dò tìm hỗ trợ nhiều kiểu tấn công SQL injection khác nhau, bao gồm: blind dựa trên boolean (true/false), blind dựa trên thời gian, dựa trên lỗi, dựa trên truy vấn UNION, stacked queries (truy vấn xếp chồng) và out-of-band (ngoài băng tần). Khi xác định được một lỗ hổng, nó có thể thu thập thông tin về cơ sở dữ liệu (fingerprint), trích xuất dữ liệu và thậm chí thực thi các lệnh trên hệ điều hành bên dưới, tùy thuộc vào mức độ truy cập có được.

Công cụ này có thể liệt kê người dùng, password hashes (mã băm mật khẩu), vai trò và quyền hạn. Nó có thể xác định cấu trúc cơ sở dữ liệu, tìm kiếm các bảng hoặc cột cụ thể và trích xuất các phạm vi dữ liệu được chọn. Người kiểm thử có thể tập trung vào các bảng hoặc chuỗi cụ thể, chẳng hạn như tên hoặc mật khẩu, để xác định vị trí thông tin xác thực nhạy cảm.

Hỗ trợ đa dạng cơ sở dữ liệu

Một trong những thế mạnh của sqlmap là khả năng tương thích rộng rãi. Nó hỗ trợ gần như mọi hệ quản trị cơ sở dữ liệu (DBMS) lớn, bao gồm MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird và SAP MaxDB. Nó cũng hoạt động với các nền tảng mới hơn hoặc ít phổ biến hơn như MariaDB, TiDB, CockroachDB, Vertica, OpenGauss và ClickHouse.

Phạm vi hỗ trợ rộng rãi này có nghĩa là người kiểm thử có thể áp dụng một quy trình làm việc duy nhất trên nhiều môi trường khác nhau. Cho dù mục tiêu là một cơ sở dữ liệu quan hệ truyền thống hay một hệ thống phân tán, sqlmap đều có thể điều chỉnh các phương pháp của nó để phù hợp với DBMS đang được sử dụng.

Từ cơ sở dữ liệu đến hệ điều hành

Khi sqlmap khai thác thành công một lỗ hổng injection, nó thường có thể vượt ra ngoài phạm vi của chính cơ sở dữ liệu. Nếu mục tiêu chạy MySQL, PostgreSQL hoặc Microsoft SQL Server, công cụ này có thể truy cập trực tiếp vào hệ thống tập tin. Nó cho phép người dùng tải lên hoặc tải xuống các tập tin từ hệ điều hành bên dưới, một khả năng hữu ích khi kiểm tra các tình huống hậu khai thác.

Điều tương tự cũng áp dụng cho việc thực thi lệnh. sqlmap có thể chạy các lệnh hệ thống và truy xuất kết quả của chúng, cung cấp cho người kiểm thử một cách để hiểu mức độ truy cập của họ sâu đến đâu. Đối với các trường hợp nâng cao, nó có thể mở một kết nối TCP out-of-band giữa máy kiểm thử và mục tiêu. Thông qua kênh này, người dùng có thể tạo ra một shell tương tác, một phiên Meterpreter hoặc thậm chí một phiên VNC để tương tác từ xa.

Tích hợp với các công cụ khác

sqlmap cũng hỗ trợ tích hợp với Metasploit để leo thang đặc quyền. Sử dụng lệnh Meterpreter getsystem của Metasploit, người kiểm thử có thể cố gắng nâng cao đặc quyền của quy trình cơ sở dữ liệu để có được quyền truy cập cấp cao hơn. Mối liên hệ giữa các công cụ này làm nổi bật tính linh hoạt của sqlmap trong các quy trình kiểm thử xâm nhập rộng hơn.

Đối với những người dùng đã có thông tin đăng nhập cơ sở dữ liệu, sqlmap có thể kết nối trực tiếp mà không cần khai thác lỗ hổng. Điều này làm cho nó hữu ích không chỉ cho kiểm thử tấn công mà còn cho việc kiểm toán và xác minh cấu hình cơ sở dữ liệu. Người kiểm thử có thể xác nhận những quyền hạn nào tồn tại và liệu dữ liệu nhạy cảm có bị lộ hay không.

Tại sao sqlmap vẫn là một công cụ tiêu chuẩn

Mặc dù sự phát triển của các trình quét tự động và các nền tảng kiểm thử dựa trên đám mây, sqlmap vẫn là một công cụ tiêu chuẩn trong bộ công cụ của nhiều người kiểm thử xâm nhập. Sức mạnh của nó nằm ở sự kết hợp giữa tự động hóa và khả năng kiểm soát chi tiết. Người dùng có thể đặt các tùy chọn để điều chỉnh hành vi, kiểm soát mức độ chi tiết hoặc xác định chính xác dữ liệu nào cần trích xuất.

Nó hỗ trợ cả quét diện rộng và phân tích có mục tiêu. Người kiểm thử có thể chạy nó trên toàn bộ ứng dụng để xác định vị trí các tham số dễ bị tấn công, sau đó thu hẹp trọng tâm vào các bảng cơ sở dữ liệu hoặc phạm vi dữ liệu cụ thể. Tính linh hoạt để chuyển đổi giữa trinh sát diện rộng và khai thác chính xác là điều giúp sqlmap luôn phù hợp.

sqlmap có sẵn miễn phí trên GitHub.

Giải thích thuật ngữ:

- SQL injection: Một kỹ thuật tấn công bằng cách chèn các câu lệnh SQL độc hại vào các truy vấn cơ sở dữ liệu, cho phép kẻ tấn công truy cập, sửa đổi hoặc xóa dữ liệu trái phép.

- Payload: Một đoạn mã hoặc dữ liệu được thiết kế để khai thác một lỗ hổng bảo mật.

- Fingerprint (thu thập thông tin): Quá trình thu thập thông tin về hệ thống mục tiêu, chẳng hạn như hệ điều hành, phiên bản phần mềm và cấu hình mạng, để xác định các lỗ hổng có thể khai thác.

- Password hash (mã băm mật khẩu): Một giá trị đại diện cho mật khẩu, được tạo ra bằng một thuật toán một chiều. Mã băm được sử dụng để lưu trữ mật khẩu một cách an toàn, vì nó không thể đảo ngược để lấy lại mật khẩu gốc.

- Metasploit: Một framework kiểm thử xâm nhập phổ biến, cung cấp một bộ sưu tập lớn các công cụ và khai thác để đánh giá bảo mật hệ thống.

- Penetration testing (kiểm thử xâm nhập): Quá trình đánh giá bảo mật của một hệ thống hoặc mạng bằng cách mô phỏng một cuộc tấn công thực tế để xác định các lỗ hổng và điểm yếu.