Các nhà nghiên cứu vừa khám phá ra một phương thức tấn công mới, cho phép hạ cấp kết nối 5G xuống các thế hệ mạng thấp hơn mà không cần đến trạm gốc giả mạo. Kỹ thuật này mở ra những lo ngại mới về an ninh mạng di động.

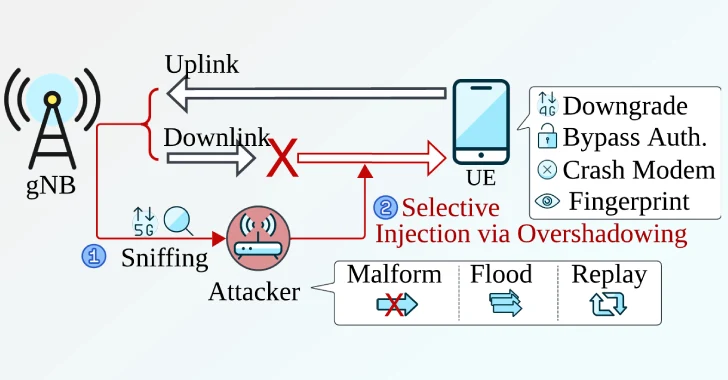

Nhóm nghiên cứu ASSET từ Đại học Công nghệ và Thiết kế Singapore (SUTD) đã phát triển một bộ công cụ phần mềm mã nguồn mở mang tên Sni5Gect (viết tắt của “Sniffing 5G Inject”). Sni5Gect có khả năng đánh hơi các tin nhắn không được mã hóa giữa trạm gốc và thiết bị của người dùng (UE, thường là điện thoại), đồng thời chèn tin nhắn vào thiết bị đó.

Theo Shijie Luo, Matheus Garbelini, Sudipta Chattopadhyay và Jianying Zhou, Sni5Gect có thể được sử dụng để thực hiện các cuộc tấn công như:

- Làm treo modem của thiết bị.

- Hạ cấp xuống các thế hệ mạng cũ hơn.

- Lấy dấu vân tay thiết bị.

- Vượt qua xác thực.

Các nhà nghiên cứu cho biết, khác với việc sử dụng trạm gốc giả mạo (vốn hạn chế tính khả thi của nhiều cuộc tấn công 5G), Sni5Gect hoạt động như một bên thứ ba trong giao tiếp. Nó lặng lẽ đánh hơi tin nhắn và theo dõi trạng thái giao thức bằng cách giải mã các tin nhắn đã đánh hơi được trong quá trình thiết bị kết nối. Thông tin trạng thái này sau đó được sử dụng để chèn một payload tấn công có chủ đích vào đường truyền dữ liệu xuống.

Phát hiện này dựa trên một nghiên cứu trước đó của ASSET vào cuối năm 2023, dẫn đến việc phát hiện ra 14 lỗ hổng trong firmware của modem mạng di động 5G từ MediaTek và Qualcomm, được gọi chung là 5Ghoul. Các lỗ hổng này có thể bị khai thác để ngắt kết nối, làm đóng băng kết nối (yêu cầu khởi động lại thủ công) hoặc hạ cấp kết nối 5G xuống 4G.

Các cuộc tấn công Sni5Gect được thiết kế để đánh hơi thụ động các tin nhắn trong quá trình kết nối ban đầu, giải mã nội dung tin nhắn trong thời gian thực và sau đó tận dụng nội dung đã giải mã để chèn các payload tấn công có chủ đích.

Cụ thể, các cuộc tấn công này khai thác giai đoạn trước quy trình xác thực, khi các tin nhắn trao đổi giữa trạm gốc (gNB) và thiết bị (UE) chưa được mã hóa. Do đó, kẻ tấn công không cần biết thông tin xác thực của thiết bị để đánh hơi lưu lượng truy cập hoặc chèn tin nhắn.

Các nhà nghiên cứu nhấn mạnh rằng Sni5Gect là công cụ đầu tiên cho phép các nhà nghiên cứu khả năng đánh hơi và chèn tin nhắn mà không cần trạm gốc giả mạo. Ví dụ, kẻ tấn công có thể khai thác khoảng thời gian ngắn ngủi khi thiết bị liên lạc với trạm gốc, từ quá trình RACH cho đến khi ngữ cảnh bảo mật NAS được thiết lập. Kẻ tấn công sẽ lắng nghe bất kỳ tin nhắn RAR nào từ trạm gốc, cung cấp RNTI để giải mã các tin nhắn tiếp theo của thiết bị.

Điều này cho phép kẻ tấn công làm treo modem trên thiết bị của nạn nhân, lấy dấu vân tay thiết bị và thậm chí hạ cấp kết nối xuống 4G, vốn có các lỗ hổng đã biết có thể bị khai thác để theo dõi vị trí của thiết bị theo thời gian.

Trong các thử nghiệm trên năm điện thoại thông minh (OnePlus Nord CE 2, Samsung Galaxy S22, Google Pixel 7 và Huawei P40 Pro), nghiên cứu đạt độ chính xác 80% trong việc đánh hơi đường truyền lên và xuống, đồng thời chèn tin nhắn thành công với tỷ lệ 70-90% từ khoảng cách lên đến 20 mét.

Hiệp hội Hệ thống Thông tin Di động Toàn cầu (GSMA) đã thừa nhận cuộc tấn công hạ cấp nhiều giai đoạn này và gán cho nó mã định danh CVD-2024-0096.

Các nhà nghiên cứu kết luận rằng Sni5Gect là một công cụ cơ bản trong nghiên cứu bảo mật 5G, cho phép không chỉ khai thác 5G mà còn thúc đẩy nghiên cứu trong tương lai về phát hiện và giảm thiểu xâm nhập 5G ở cấp độ gói tin, tăng cường bảo mật cho lớp vật lý 5G và hơn thế nữa.

Giải thích thuật ngữ:

- 5G: Thế hệ thứ năm của công nghệ mạng di động, hứa hẹn tốc độ nhanh hơn và độ trễ thấp hơn so với 4G.

- Trạm gốc (gNB): Cơ sở hạ tầng mạng chịu trách nhiệm cung cấp kết nối không dây cho các thiết bị di động.

- UE (User Equipment): Thiết bị người dùng, chẳng hạn như điện thoại thông minh hoặc máy tính bảng, kết nối với mạng di động.

- Modem: Thiết bị cho phép điện thoại kết nối với mạng di động.

- Firmware: Phần mềm điều khiển phần cứng của thiết bị.

- Payload: Phần dữ liệu thực tế trong một tin nhắn hoặc gói tin, có thể chứa mã độc hại trong một cuộc tấn công.

- RACH (Random Access Channel): Kênh truy cập ngẫu nhiên, được sử dụng bởi thiết bị để thiết lập kết nối ban đầu với trạm gốc.

- NAS (Non-Access Stratum): Một lớp giao thức trong kiến trúc mạng di động, chịu trách nhiệm về các chức năng như quản lý phiên và bảo mật.

- RAR (Random Access Response): Phản hồi truy cập ngẫu nhiên, một tin nhắn được gửi từ trạm gốc đến thiết bị trong quá trình thiết lập kết nối.

- RNTI (Radio Network Temporary Identifier): Mã định danh tạm thời được sử dụng để xác định duy nhất một thiết bị trong mạng di động.

- GSMA (Global System for Mobile Communications Association): Hiệp hội thương mại phi lợi nhuận đại diện cho các nhà khai thác mạng di động trên toàn thế giới.